25萬(wàn)臺(tái)服務(wù)器存在高危漏洞,利用工具可以直接控制服務(wù)器

2022-10-06 分類: 網(wǎng)站建設(shè)

超過(guò)247000臺(tái)Microsoft Exchange服務(wù)器尚未針對(duì)CVE-2020-0688授權(quán)后遠(yuǎn)程代碼執(zhí)行(RCE)漏洞進(jìn)行修補(bǔ),該漏洞會(huì)影響受支持的所有Exchange服務(wù)器版本。

CVE-2020-0688 RCE漏洞存在于Exchange控制面板(ECP)組件中(在默認(rèn)配置中啟用),它使?jié)撛诠粽吣軌蚴褂萌魏斡行У碾娮余]件憑據(jù)遠(yuǎn)程接管易受攻擊的Exchange服務(wù)器。

作為2020年2月補(bǔ)丁的一部分,微軟在周二發(fā)布了這個(gè)安全問(wèn)題,并將其標(biāo)記為“更有可能被利用”的可利用性指數(shù)評(píng)估,這表明該漏洞是攻擊者的一個(gè)有吸引力的目標(biāo)。

網(wǎng)絡(luò)安全公司Rapid7在3月4日開(kāi)發(fā)的Metasploit滲透測(cè)試框架中添加了一個(gè)MS-Exchange-RCE模塊,此前GitHub上出現(xiàn)了一些概念驗(yàn)證漏洞。

一周后,CISA和NSA都敦促組織盡快針對(duì)CVE-2020-0688漏洞修補(bǔ)服務(wù)器,因?yàn)槎鄠€(gè)APT組織已經(jīng)在野外積極利用它。

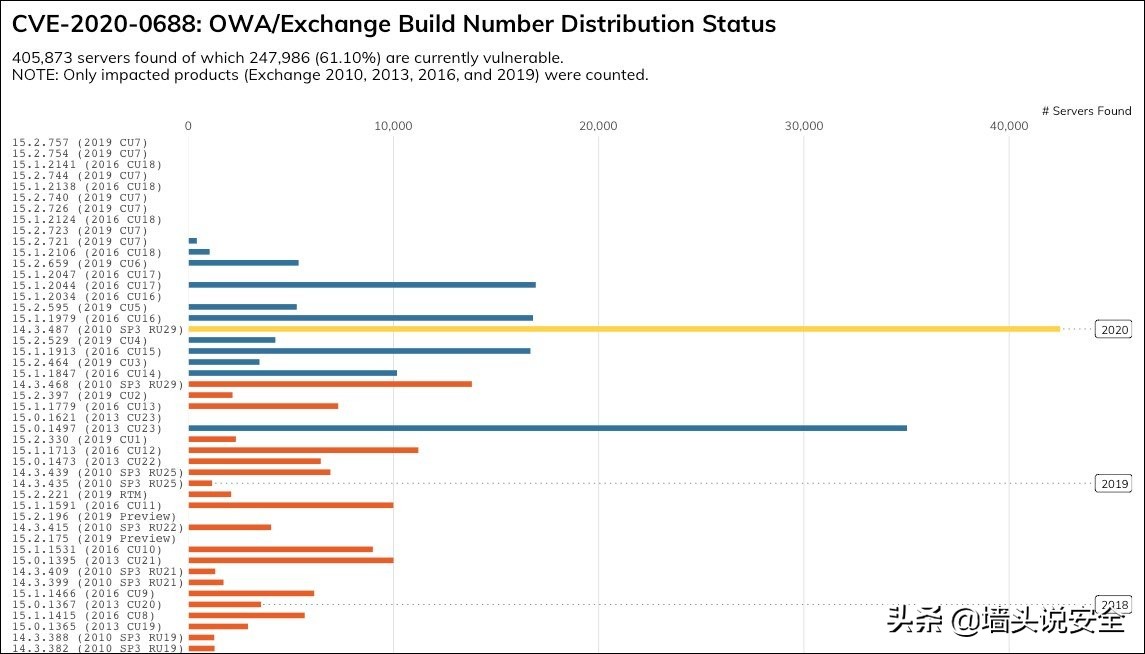

超過(guò)61%的易受攻擊的服務(wù)器未修補(bǔ)

Rapid7之前發(fā)布了一份關(guān)于易受攻擊、試圖利用CVE-2020-0688漏洞攻擊的Exchange服務(wù)器數(shù)量的更新報(bào)告,Rapid7再次利用其Sonar項(xiàng)目互聯(lián)網(wǎng)范圍內(nèi)的調(diào)查工具進(jìn)行了另一次人員調(diào)查。

而且,數(shù)字幾乎和以前一樣嚴(yán)峻,61.10%(總共405873臺(tái)服務(wù)器中有247986臺(tái))的易受攻擊的服務(wù)器(即Exchange 2010、2013、2016和2019)仍處于未修補(bǔ)狀態(tài),并面臨持續(xù)的攻擊。

該公司的研究人員發(fā)現(xiàn),在近138000臺(tái)Exchange 2016服務(wù)器和約25000臺(tái)Exchange 2019服務(wù)器中,87%的服務(wù)器和約25000臺(tái)Exchange 2019服務(wù)器中的77%受到CVE-2020-0688攻擊,大約54000臺(tái)Exchange 2010服務(wù)器“六年內(nèi)沒(méi)有更新過(guò)”

Rapid7還發(fā)現(xiàn)了16577個(gè)可通過(guò)互聯(lián)網(wǎng)訪問(wèn)的exchange2007服務(wù)器,這是一個(gè)不受支持的Exchange版本,它沒(méi)有收到針對(duì)CVE-2020-0688攻擊的安全更新。

針對(duì)CVE-2020-0688修補(bǔ)Exchange服務(wù)器

Rapid7 Labs高級(jí)經(jīng)理Tom Sellers解釋說(shuō):“Exchange管理員和infosec團(tuán)隊(duì)需要進(jìn)行兩項(xiàng)重要工作:驗(yàn)證更新的部署和檢查是否有妥協(xié)跡象。”

通過(guò)檢查Windows事件和IIS日志中的部分編碼有效負(fù)載(包括“無(wú)效的viewstate”文本或針對(duì)/ecp(通常是/ecp)下的路徑的請(qǐng)求的“Invalid viewstate”文本或“uu viewstate”和“uuViewStateGenerator”字符串),可以很容易地發(fā)現(xiàn)攻擊Exchange服務(wù)器時(shí)使用的受損帳戶/默認(rèn).aspx).

正如微軟所說(shuō),目前沒(méi)有針對(duì)CVE-2020-0688漏洞的緩解措施,唯一的選擇就是在攻擊者發(fā)現(xiàn)服務(wù)器之前修補(bǔ)服務(wù)器,并完全破壞服務(wù)器所在的整個(gè)網(wǎng)絡(luò)——除非管理員有時(shí)間并愿意重設(shè)所有帳戶的密碼,使以前被盜的憑證變得毫無(wú)價(jià)值。

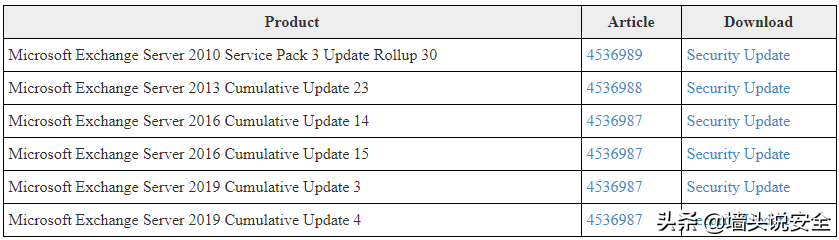

下表中列出了指向修補(bǔ)易受攻擊的Microsoft Exchange Server版本所需安裝的安全更新的直接下載鏈接以及相關(guān)的知識(shí)庫(kù)文章:

網(wǎng)頁(yè)標(biāo)題:25萬(wàn)臺(tái)服務(wù)器存在高危漏洞,利用工具可以直接控制服務(wù)器

轉(zhuǎn)載注明:http://m.kartarina.com/news3/202303.html

成都網(wǎng)站建設(shè)公司_創(chuàng)新互聯(lián),為您提供品牌網(wǎng)站設(shè)計(jì)、手機(jī)網(wǎng)站建設(shè)、網(wǎng)站排名、微信小程序、App設(shè)計(jì)、網(wǎng)頁(yè)設(shè)計(jì)公司

聲明:本網(wǎng)站發(fā)布的內(nèi)容(圖片、視頻和文字)以用戶投稿、用戶轉(zhuǎn)載內(nèi)容為主,如果涉及侵權(quán)請(qǐng)盡快告知,我們將會(huì)在第一時(shí)間刪除。文章觀點(diǎn)不代表本網(wǎng)站立場(chǎng),如需處理請(qǐng)聯(lián)系客服。電話:028-86922220;郵箱:631063699@qq.com。內(nèi)容未經(jīng)允許不得轉(zhuǎn)載,或轉(zhuǎn)載時(shí)需注明來(lái)源: 創(chuàng)新互聯(lián)

猜你還喜歡下面的內(nèi)容

- 服務(wù)器虛擬化軟件哪些好用? 2022-10-06

- 云計(jì)算解析:告訴你如何選擇云 2022-10-06

- SSL證書(shū)有什么用?為什么要部署SSL? 2022-10-06

- 上網(wǎng)提示證書(shū)錯(cuò)誤該如何處理 2022-10-06

- 采用多少云計(jì)算資源才能足夠? 2022-10-06

- 多ip站群服務(wù)器租用為什么這么受歡迎? 2022-10-06

- https安裝證書(shū)的介紹 2022-10-06

- 如何在內(nèi)部部署設(shè)施提供公有云體驗(yàn)的好處 2022-10-06

- 企業(yè)實(shí)施公共云遷移策略的五個(gè)關(guān)鍵因素 2022-10-06

- 德國(guó)服務(wù)器租用怎樣選擇? 2022-10-06

- 怎樣申請(qǐng)選購(gòu)公司SSL資格證書(shū) 2022-10-06

- 免費(fèi)ssl證書(shū)申請(qǐng)?jiān)趺催M(jìn)行?ssl加密技術(shù)是什么? 2022-10-06

- xml文件怎么打開(kāi)xml文件用什么軟件打開(kāi) 2022-10-06

- 什么是垃圾郵件? 2022-10-06

- 哪里有低價(jià)的香港免備案服務(wù)器租用呢? 2022-10-06

- ssl證書(shū)的好處,對(duì)網(wǎng)站有很多作用呢? 2022-10-06

- 德國(guó)云服務(wù)器怎么樣?適合哪些網(wǎng)站? 2022-10-06

- 什么是ssl自簽名證書(shū)? 2022-10-06

- 云計(jì)算能否徹底改變業(yè)務(wù)和軟件架構(gòu)嗎? 2022-10-06