APT組織使用的10大安全漏洞分別是什么

小編今天帶大家了解APT組織使用的10大安全漏洞分別是什么,文中知識點介紹的非常詳細。覺得有幫助的朋友可以跟著小編一起瀏覽文章的內容,希望能夠幫助更多想解決這個問題的朋友找到問題的答案,下面跟著小編一起深入學習“APT組織使用的10大安全漏洞分別是什么”的知識吧。

創新互聯堅持“要么做到,要么別承諾”的工作理念,服務領域包括:成都網站設計、網站建設、企業官網、英文網站、手機端網站、網站推廣等服務,滿足客戶于互聯網時代的白云鄂網站設計、移動媒體設計的需求,幫助企業找到有效的互聯網解決方案。努力成為您成熟可靠的網絡建設合作伙伴!

概述

APT攻擊(Advanced Persistent Threat,高級持續性威脅)是利用先進的攻擊手段對特定目標進行長期持續性網絡攻擊的攻擊形式。APT攻擊的原理相對于其他攻擊形式更為高級和先進,其高級性主要體現在精確的信息收集、高度的隱蔽性、以及使用各種復雜的目標系統/應用程序漏洞等方面。

為了能夠更加全面的了解全球APT研究的前沿成果,360威脅情報中心對APT攻擊中最重要的部分(APT組織所使用的安全漏洞)進行了梳理,在參考了各類APT研究報告和研究成果、APT攻擊活動或APT組織最常使用的漏洞、以及漏洞的價值等幾項指標后,并結合360威脅情報中心對APT攻擊這類網絡戰的理解,篩選出近年來APT組織所使用的10大(類)安全漏洞。

在本報告中360威脅情報中心首先會闡述APT組織使用的主流漏洞的價值評定標準和各APT組織最常用的漏洞類別,這些組成了評選這10大(類)漏洞的主要觀點和理由。然后針對APT組織使用的10大(類)安全漏洞選出最具代表性的單個漏洞,并對每個漏洞的背景、利用及影響范圍、相關APT組織和重要事件進行介紹,之后提出對每類漏洞的防護對策和建議。最后,基于之前章節的分析,360威脅情報中心針對APT使用的漏洞發展趨勢進行了總結并提出了自己的一些結論。

主要觀點

方程式一類的頂尖APT組織所使用的漏洞攻擊技術遠遠領先其他APT組織

方程式一類的頂尖APT組織的攻擊技術、網絡戰思維遠遠領先于其他APT組織。可以將方程式一類組織的APT攻擊技術劃分為一類,其它組織的APT攻擊技術劃分為另外一類。這主要體現在頂尖的APT攻擊主要是通過底層植入,攻擊核心路由/防火墻等網絡基礎設施,攻擊網絡服務器等來實現定點精確打擊。而其它APT組織則主要通過釣魚類攻擊配合客戶端漏洞來實施APT攻擊。

方程式組織 Quantuminsert(量子植入)通過攻擊網絡基礎設施實現定點打擊

狹義漏洞分類

我們可以狹義的將APT組織常用的漏洞分為攻擊網絡基礎設施/服務器/服務類的漏洞和攻擊客戶端應用軟件類的漏洞。

網絡基礎設施/服務器/服務類漏洞

這類漏洞主要影響網絡基礎設施(路由交換設備、防火墻等)、服務器、各類服務(SMB/RPC/IIS/遠程桌面等等)。攻擊者通常可以通過使用相應的漏洞攻陷核心網絡設施進而橫向移動或者進一步向網絡中的其它客戶端植入惡意代碼,危害巨大,從公開信息來看,這類漏洞主要為方程式一類的頂尖APT組織所使用。

客戶端軟件類漏洞

這類漏洞主要通過釣魚類攻擊手段實施攻擊,主要針對客戶端應用軟件,比如瀏覽器、Office辦公軟件、PDF等等,這類漏洞的缺點是需要目標用戶交互,所以漏洞價值整體低于攻擊服務端的漏洞價值。

APT組織十大(類)漏洞

360威脅情報中心評選出了APT組織近年來使用的10大(類)漏洞,這其中包含了2類服務端漏洞,8類客戶端漏洞。服務端漏洞中包含了NSA網絡武器庫中的防火墻設備漏洞和“永恒之藍”使用的SMB協議漏洞。客戶端漏洞中包含了移動端Android和iOS的2類漏洞,4類微軟Office軟件漏洞以及Flash類漏洞和Windows提權漏洞。

360威脅情報中心將會針對每類漏洞的背景、漏洞利用、相關漏洞及影響范圍、相關APT組織及事件、補丁及解決方案等分別進行介紹。

1. 防火墻設備漏洞

防火墻作為網絡邊界設備,通常不屬于攻擊者攻擊的目標,尤其在APT領域中針對防火墻設備的漏洞就更為少見,直到2016年第一批Shadow Broker泄露的工具中大量針對防火墻及路由設備的工具被曝光,方程式組織多年來直接攻擊邊界設備的活動才被徹底曝光,此處我們選擇 CVE-2016-6366作為這類漏洞的典型代表。

而方程式組織的Quantum insert(量子植入攻擊工具)則正是通過入侵邊界防火墻、路由設備等來監聽/識別網絡內的受害者虛擬ID,進而向被攻擊者的網絡流量中“注入”相應應用程序(比如IE瀏覽器)的漏洞攻擊代碼進行精準的惡意代碼植入。

1)漏洞概述

2016年8月13日客組織ShadowBrokers聲稱攻破了為NSA開發網絡武器的黑客團隊Equation Group,并公開其內部使用的相關工具,EXBA-extrabacon工具,該工具基于0-day漏洞CVE-2016-6366,為Cisco防火墻SNMP服務模塊的一處緩沖區溢出漏洞。

2)漏洞詳情

CVE-2016-6366(基于Cisco防火墻SNMP服務模塊的一處緩沖區溢出漏洞),目標設備必須配置并啟用SNMP協議,同時必須知道SNMP的通信碼,漏洞執行之后可關閉防火墻對Telnet/SSH的認證,從而允許攻擊者進行未授權的操作。

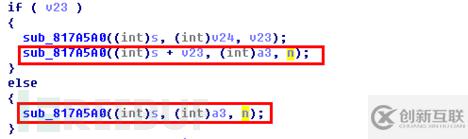

如下所示sub_817A5A0為對應固件中自實現的copy函數,函數內部沒有檢測長度,函數的調用方同樣也沒有對拷貝的長度進行檢測,從而導致溢出。

最終可實現任意Telnet登陸:

3)相關CVE

| CVE編號 | 漏洞說明 |

|---|---|

| CVE-2016-6366 | SNMP服務模塊的一處緩沖區溢出漏洞 |

| CVE-2016-6367 | 遠程代碼執行 |

4)相關APT組織

| APT組織 | CVE編號 |

|---|---|

| Equation Group | CVE-2016-6366 |

| Equation Group | CVE-2016-6367 |

5)相關APT事件

NSA針對全球范圍實施的絕密電子監聽計劃(棱鏡計劃)。

6)補丁及解決方案

及時更新網絡邊界設備固件

軟件廠商思科已經發布了漏洞相應的補丁

https://blogs.cisco.com/security/shadow-brokers

2. SMB通信協議漏洞

SMB(Server MessageBlock)通信協議是微軟(Microsoft)和英特爾(Intel)在1987年制定的協議,主要是作為Microsoft網絡的通訊協議。

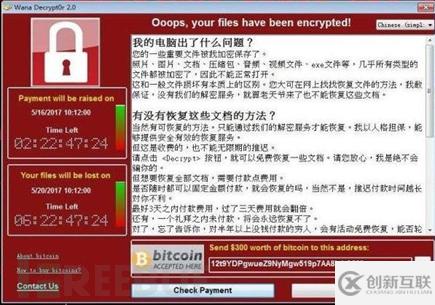

2017年4月14日ShadowBrokers公布了之前泄露文檔中出現的Windows相關部分的文件,該泄露資料中包含了一套針對Windows系統相關的遠程代碼利用框架(涉及的網絡服務范圍包括SMB、RDP、IIS及各種第三方的郵件服務器),其中一系列的SMB遠程漏洞0day工具(EternalBlue,Eternalromance,Eternalchampoin,Eternalsynergy)之后被集成到多個蠕蟲家族中,同年5月12日爆發的WanaCry當時就集成了EternalBlue。

1)漏洞概述

EternalBlue工具使用了SMB協議中的三處漏洞,其中主體的越界內存寫漏洞隸屬于微軟MS17-010補丁包中的CVE-2017-0144,通過該集成的工具,攻擊者可以直接遠程獲取漏洞機器的控制權限。

2)漏洞詳情

EternalBlue中的核心了漏洞為CVE-2017-0144,該漏洞通過SMB協議的SMB_COM_TRANSACTION2命令觸發,當其中的FEALIST字段長度大于10000時將導致內存越界寫,由于SMB_COM_TRANSACTION2命令本身FEA LIST的長度最大為FFFF,因此這里就涉及到第二處漏洞,即SMB_COM_TRANSACTION2可被混淆為SMB_COM_NT_TRANSACT,從而實現發送一個FEA LIST字段長度大于10000的SMB_COM_TRANSACTION2命令,實現越界寫,最后通過第三個漏洞進行內存布局,最終實現代碼執行。

3)相關CVE

ShadowBrokers泄露的SMB攻擊工具,通過MS17-010補丁進行修補,其中涵蓋CVE-2017-0143,CVE-2017-0144,CVE-2017-0145,CVE-2017-0146,CVE-2017-0148五個漏洞,包含幾處SMB協議中的缺陷,通過相互組合從而形成了Shadow Brokers泄露工具中針對SMB協議的永恒系列武器。

| CVE編號 | 漏洞說明 |

|---|---|

| CVE-2017-0143 CVE-2017-0144 CVE-2017-0145 CVE-2017-0146 CVE-2017-0148 | SMB協議漏洞 |

4)相關組織

該泄露的工具本身出自NSA旗下的黑客組織EquationGroup,相關工具泄露后為大量的勒索,蠕蟲所使用。

| 相關APT組織 | 相關漏洞 |

|---|---|

| Equation group | Enternal系列 |

| 疑似Lazarus | Enternalblue |

5)相關事件

2017年5月12日全球爆發大范圍的Wanacry勒索蠕蟲事件,之后被證明和Lazarus有關。

6)補丁解決方案

及時更新操作系統補丁。

軟件廠商微軟已經發布了漏洞相應的補丁:

https://docs.microsoft.com/zh-cn/security-updates/Securitybulletins/2017/ms17-010

3. Office OLE2Link邏輯漏洞

Office OLE2Link是微軟辦公軟件(Office)中的一個重要特性,它允許Office文檔通過對象鏈接技術在文檔中插入遠程對象,在文檔打開時自動加載處理。由于設計不當,在這個處理過程中出現了嚴重的邏輯漏洞,而我們選擇CVE-2017-0199為這類漏洞的典型代表。

1)漏洞概述

2017年4月7日McAfee與FireEye的研究員爆出微軟OfficeWord的一個0-day漏洞的相關細節(CVE-2017-0199)。攻擊者可以向受害人發送一個帶有OLE2link對象附件的惡意文檔,誘騙用戶打開。當用戶打開惡意文檔時,Office OLE2Link機制在處理目標對象上沒有考慮相應的安全風險,從而下載并執行惡意HTML應用文件(HTA)。

2)漏洞詳情

CVE-2017-0199利用了OfficeOLE2Link對象鏈接技術,將惡意鏈接對象嵌入在文檔中,之后調用URL Moniker將惡意鏈接中的HTA文件下載到本地,URLMoniker通過識別響應頭中content-type的字段,最終調用mshta.exe執行HTA文件中的攻擊代碼。

在影響面方面,CVE-2017-0199幾乎影響了所有版本的Office軟件,是歷來Office漏洞中影響面最廣的漏洞之一,并且易于構造,觸發穩定,這使得其在2017年的BlackHat黑帽大會上被評為最佳客戶端安全漏洞。

3)相關CVE

對于CVE-2017-0199,微軟采取了一種叫做“COMActivation Filter”的機制,修補程序直接封鎖了兩個危險的CLSID,{3050F4D8-98B5-11CF-BB82-00AA00BDCE0B}(“htafile” 對象)和{06290BD3-48AA-11D2-8432-006008C3FBFC}(“script” 對象)。而CVE-2017-8570則利用了一個其他的對象:“ScriptletFile”,CLSID 是“{06290BD2-48AA-11D2-8432-006008C3FBFC}”,從而繞過了CVE-2017-0199的補丁。

| CVE編號 | 漏洞說明 |

|---|---|

| CVE-2017-0199 | Office OLE2Link遠程代碼執行漏洞 |

| CVE-2017-8570 | Office OLE2Link遠程代碼執行漏洞 |

4)相關APT組織

OfficeOLE2Link邏輯漏洞原理簡單,易于構造,觸發穩定,深受APT組織的青睞,已經被大部分APT組織納入攻擊武器庫。

| 相關APT組織 | CVE編號 |

|---|---|

| 摩訶草、APT37 | CVE-2017-0199 |

| 摩訶草 | CVE-2017-8570 |

5)相關APT事件

2017年6月,烏克蘭等國遭受大規模Petya變種勒索病毒攻擊,攻擊者使用Microsoft Office遠程執行代碼漏洞(CVE-2017-0199)通過電子郵件進行投遞,感染成功后利用永恒之藍漏洞進行傳播。

2018年3月360威脅情報中心發布報告《摩訶草APT組織針對我國敏感機構最新的網絡攻擊活動分析》稱摩訶草組織(APT-C-09)針對我國敏感機構使用了帶有CVE-2017-8570漏洞的魚叉郵件進行定向攻擊:

6)補丁及解決方案

盡量不要打開來源不明的文檔,也可以使用360安全衛士之類的防病毒軟件對文檔進行掃描后再打開以盡可能降低風險,如果有條件盡量使用虛擬機打開陌生文檔。

軟件廠商微軟已經發布了漏洞相應的補丁:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-0199

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-8570

4. Office公式編輯器漏洞

EQNEDT32.EXE(Microsoft公式編輯器),該組件首發于MicrosoftOffice 2000和Microsoft 2003,以用于向文檔插入和編輯方程式,雖然從Office 2007之后,方程式相關的編輯發生了變化,但為了保持版本的兼容性,EQNEDT32.EXE本身也沒有從Office套件中刪除。而該套件自17年前編譯之后就從未被修改,這就意味著其沒有任何安全機制(ASLR,DEP,GS cookies…)。并且由于EQNEDT32.EXE進程使用DCOM方式啟動而獨立于Office進程,從而不受Office高版本的沙盒保護,所以該類漏洞具有天生“繞過”沙盒保護的屬性,危害巨大。此處我們選擇該組件下發現的第一個漏洞CVE-2017-11882作為該類漏洞的典型。

1)漏洞概述

2017年11月14日,Embedi發布博文Skeletonin the closet. MS Office vulnerability you didn’t know about,該文章就EQNEDT32.EXE中出現的CVE-2017-11882漏洞的發現和利用進行了分析,CVE-2017-11882為公式Font Name字段解析時的緩沖區溢出漏洞,通過構造帶有非法公式的Doc/RTF文檔,可導致代碼執行。

2)漏洞詳情

CVE-2017-11882為一處棧溢出漏洞,如下所示紅框中的Font Name字段最終會導致棧溢出,返回地址被覆蓋為00430c12,該地址指向WinExe函數,父函數第一個參數正好指向構造字符,從而導致WinExe執行構造字符中的命令。

3)相關CVE

自2017年11月14日后,CVE-2018-0802/CVE-2018-0798兩個EQNEDT32.EXE相關的漏洞相繼被發現。

| CVE編號 | 漏洞說明 |

|---|---|

| CVE-2017-11882 | Font Name字段溢出 |

| CVE-2018-0802 | lfFaceName字段溢出 |

| CVE-2018-0798 | matrix record解析棧溢出 |

4)相關APT組織

| 相關APT組織 | CVE編號 |

|---|---|

| APT34 | CVE-2017-11882 |

| 摩訶草 | CVE-2017-11882 |

5)相關APT事件

APT34通過CVE-2017-11882投遞魚叉郵件攻擊中東多國金融政府機構。

6)補丁及解決方案

個人用戶下載打開來源不明的文檔需要非常謹慎,使用360安全衛士之類的防病毒木馬流氓軟件的工具進行掃描以盡可能降低風險,如果有條件盡量使用虛擬機打開陌生文檔。

軟件廠商微軟已經發布了漏洞相應的補丁:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-11882

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2018-0802

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2018-0798

5. OOXML類型混淆漏洞

OOXML是微軟公司為Office2007產品開發的技術規范,現已成為國際文檔格式標準,兼容前國際標準開放文檔格式和中國文檔標準“標文通”,Office富文本中本身包含了大量的XML文件,由于設計不當,在對其中的XML文件進行處理的時候,出現了嚴重的混淆漏洞,最典型的包括CVE-2015-1641,CVE-2017-11826,這里我們選擇近年來最流行的OOXML類型混淆漏洞CVE-2015-1641作為典型代表。

1)漏洞概述

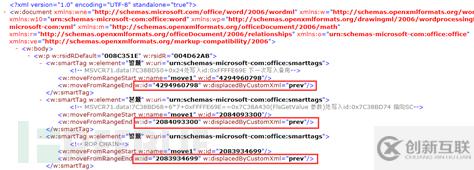

2015年4月,微軟修補了一個CVE編號為CVE-2015-1641的Office Word類型混淆漏洞。OfficeWord在解析Docx文檔displacedByCustomXML屬性時未對customXML對象進行驗證,造成類型混淆,導致任意內存寫,最終經過精心構造的標簽以及對應的屬性值可以造成遠程任意代碼執行。這是第一個利用成功率非常高且被APT組織頻繁使用的OOXML類型混淆漏洞。

2)漏洞詳情

CVE-2015-1641中,由于OfficeWord沒有對傳入的customXML對象進行嚴格的校驗,導致可以傳入比如smartTag之類的對象,然而smartTag對象的處理流程和customXML并不相同,如果customXML標簽被smartTag標簽通過某種方法混淆解析,那么smartTag標簽中的element屬性值會被當作是一個地址,隨后經過簡單的計算得到另一個地址。最后處理流程會將moveFromRangeEnd的id值覆蓋到之前計算出來的地址中,導致任意內存寫入。然后通過寫入可控的函數指針,以及通過Heap Spray精心構造內存布局,最終導致代碼執行:

3)相關CVE

2017年9月28日,360追日團隊捕獲了一個利用Office0day漏洞(CVE-2017-11826)的在野攻擊,該漏洞幾乎影響微軟目前所支持的所有Office版本,在野攻擊只針對特定的Office版本。攻擊者以在RTF文檔中嵌入了惡意Docx內容的形式進行攻擊。

| CVE編號 | 漏洞說明 |

|---|---|

| CVE-2015-1641 | customXML對象類型混淆 |

| CVE-2017-11826 | XML中的idmap標簽計算錯誤導致混淆 |

4)相關APT組織

CVE-2015-1641相關的利用技術早已公開,且該漏洞利用的成功率非常高,所以該漏洞在Office OLE2Link邏輯漏洞還未曾風靡之前是各大APT組織最常用的Office漏洞之一。

| 相關APT組織 | CVE編號 |

|---|---|

| 摩訶草、APT28 | CVE-2015-1641 |

| 東亞某未知APT組織 | CVE-2017-11826 |

5)相關APT事件

摩訶草APT組織自2016年以來針對我國的多起攻擊事件大量使用了包含CVE-2015-1641的漏洞文檔。

6)補丁及解決方案

個人用戶下載打開來源不明的文檔需要非常謹慎,使用360安全衛士之類的防病毒木馬流氓軟件的工具進行掃描以盡可能降低風險,如果有條件盡量使用虛擬機打開陌生文檔。

軟件廠商微軟已經發布了漏洞相應的補丁:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-8570

6. EPS(EncapsulatedPost Script)腳本解析漏洞

EPS全稱EncapsulatedPost Script,屬于PostScript的延伸類型,適用于在多平臺及高分別率輸出設備上進行色彩精確的位圖及向量輸出,因此在Office中也引進了相應的支持,但是自2015年起多個Office中EPS相關的漏洞被利用,其中包括CVE-2015-2545,CVE-2017-0261,CVE-2017-0262,最終導致微軟不得不禁用Office中的EPS組件,而此處我們選擇以CVE-2017-0262作為典型代表。

1)漏洞概述

2017年5月7日FireEye研究員在文章EPSProcessing Zero-Days Exploited by Multiple Threat Actors中披露了多個EPS0-day漏洞的在野利用,其中就包含CVE-2017-0262,CVE-2017-0262為ESP中forall指令中的一處漏洞,由于forall指令對參數校驗不當,導致代碼執行。

2)漏洞詳情

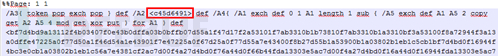

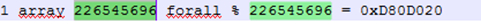

CVE-2017-0262的利用樣本中首先對實際的EXP進行了四字節的xor編碼,key為c45d6491:

漏洞的關鍵點在于以下一行的代碼,在EPS中forall指令會對第一個參數中的每一個對象執行處理函數proc(即第二個參數),此處由于對第二個參數的類型判斷不嚴格,導致0xD80D020這個攻擊者之前通過堆噴控制的內存地址被作為處理函數的地址,從而esp堆棧被控制,致使最后的代碼執行:

3)相關CVE

| CVE編號 | 漏洞說明 |

|---|---|

| CVE-2015-2545 | UAF漏洞 |

| CVE-2017-0261 | Save,restore指令中的UAF漏洞 |

| CVE-2017-0262 | forall參數類型校驗不嚴格導致代碼執行 |

4)相關APT組織

由于EPS漏洞本身利用難度較大,且EPS自Office 2010之后就處于沙箱中隔離執行,因此往往還需要提權漏洞輔助,因此該系列漏洞的使用者往往是知名的大型APT組織。

| 相關APT組織 | CVE編號 |

|---|---|

| 未披露 | CVE-2015-2545 |

| Turla | CVE-2017-0261 |

| APT28 | CVE-2017-0262 |

5)相關APT事件

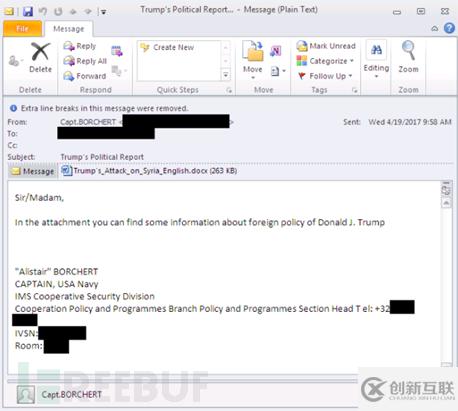

APT28組織通過發送魚叉郵件(CVE-2017-0262/CVE-2017-0263)攻擊影響法國大選,郵件為附件為一個名為Trump’s_Attack_on_Syria_English.docx的Office文件,導致當時馬克龍競選團隊多達9G的數據被上傳到外網。

6)補丁及解決方案

個人用戶下載打開來源不明的文檔需要非常謹慎,使用360安全衛士之類的防病毒木馬流氓軟件的工具進行掃描以盡可能降低風險,如果有條件盡量使用虛擬機打開陌生文檔。

軟件廠商微軟已經發布了漏洞相應的補丁:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2015-2545

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-0261

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-0262

7. Windows提權漏洞

近年來針對Windows客戶端的漏洞攻擊越來越多,這直接導致各大廠商對其客戶端軟件引入了“沙盒”保護技術,其核心思想即是將應用程序運行在隔離環境中,隔離環境通常是一個低權限的環境,也可以把沙盒看做是一個虛擬的容器,讓不是很安全的程序在運行的過程中,即便客戶端軟件遭受惡意代碼的入侵也不會對使用者的計算機系統造成實際威脅。

引入了“沙盒”保護的常客戶端程序有:IE/Edge瀏覽器、Chrome瀏覽器、Adobe Reader、微軟Office辦公軟件等等。而客戶端程序漏洞如果配合Windows提權漏洞則可以穿透應用程序“沙盒”保護。

1)漏洞概述

在對Office辦公軟件的EPS(EncapsulatedPost Script)組件進行漏洞攻擊的過程中,由于Office 2010及其高版本上的EPS腳本過濾器進程fltldr.exe被保護在低權限沙盒內,要攻破其中的低權限沙盒保護措施,攻擊者就必須要使用遠程代碼執行漏洞配合內核提權漏洞進行組合攻擊。所以我們選擇Win32k.sys中的本地權限提升漏洞(CVE-2017-0263)這一個配合EPS類型混淆漏洞(CVE-2017-0262)進行組合攻擊的提權漏洞作為典型代表。

2)漏洞詳情

CVE-2017-0263漏洞利用代碼首先會創建三個PopupMenus,并添加相應的菜單。由于該UAF漏洞出現在內核的WM_NCDESTROY事件中,并會覆蓋wnd2的tagWnd結構,這樣可以設置bServerSideWindowProc標志。一旦設置了bServerSideWindowProc,用戶模式的WndProc過程就會被視為內核回調函數,所以會從內核上下文中進行調用。而此時的WndProc則被攻擊者替換成了內核ShellCode,最終完成提權攻擊。

3)相關CVE

| CVE編號 | 漏洞說明 |

|---|---|

| CVE-2015-2546 | Win32k內存損壞特權提升漏洞 |

| CVE-2016-7255 | Win32k本地權限提升漏洞 |

| CVE-2017-0001 | Windows GDI權限提升漏洞 |

| CVE-2017-0263 | Win32k釋放后重用特權提升漏洞 |

4)相關APT組織

| 相關APT組織 | CVE編號 |

|---|---|

| 未披露 | CVE-2015-2546 |

| Turla | CVE-2016-7255、CVE-2017-0001 |

| APT28 | CVE-2017-0263 |

5)相關APT事件

針對日本和臺灣的APT攻擊以及APT28針對法國大選等攻擊事件。

6)補丁及解決方案

個人用戶下載打開來源不明的文檔需要非常謹慎,使用360安全衛士之類的防病毒木馬流氓軟件的工具進行掃描以盡可能降低風險,如果有條件盡量使用虛擬機打開陌生文檔。

軟件廠商微軟已經發布了漏洞相應的補丁:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2015-2546

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2016-7255

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-0001

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2017-0263

8. Flash漏洞

Flashplayer因為其跨平臺的普及性,一直為各個APT組織關注,從2014年起,Flash漏洞開始爆發,尤其到2015年,HackingTeam泄露數據中兩枚0-day漏洞CVE-2015-5122/CVE-2015-5199,Flash漏洞相關的利用技術公開,Flash漏洞開始成為APT組織的新寵,盡管之后Adobe和Google合作,多個Flash安全機制陸續出爐(如隔離堆,vector length檢測),大大提高了Flash漏洞利用的門檻,但也不乏出現CVE-2015-7645這一類混淆漏洞的怪咖。這里我們選擇不久前發現的在野0-day CVE-2018-4878作為這類漏洞的典型代表。

1)漏洞概述

2018年1月31日,韓國CERT發布公告稱發現Flash0day漏洞(CVE-2018-4878)的野外利用,攻擊者通過發送包含嵌入惡意Flash對象的Office Word附件對指定目標進行攻擊。

2)漏洞詳情

CVE-2018-4878通過Flash om.adobe.tvsdk包中的DRMManager對象進行攻擊,如下代碼所示,triggeruaf函數中創建一個MyListener對象實例,通過initialize進行初始化,并將該實例設置為null,之后的第一個LocalConnection().connect()會導致gc回收該實例內存,第二次LocalConnection().connect()時觸發異常,在異常處理中會創建一個新的MyListener實例,內存管理器會將之前MyListener對象實例的內存分配給新對象,即此處的danglingpointer,設置timer,在其回調函數中檢測uaf是否觸發,成功則通過Mem_Arr進行站位:

3)相關CVE

| CVE編號 | 漏洞說明 |

|---|---|

| CVE-2017-11292 | UAF |

| CVE-2018-4878 | UAF |

4)相關APT組織

| 相關APT組織 | CVE編號 |

|---|---|

| APT28 | CVE-2017-11292, CVE-2018-4878 |

| Group 123 | CVE-2018-4878 |

5)相關APT事件

Group123利用CVE-2018-4878攻擊韓國敏感部門。

6)補丁及解決方案

個人用戶下載打開來源不明的文檔需要非常謹慎,使用360安全衛士之類的防病毒木馬流氓軟件的工具進行掃描以盡可能降低風險,如果有條件盡量使用虛擬機打開陌生文檔。

軟件廠商adobe已經發布了漏洞相應的補丁:

https://helpx.adobe.com/security/products/flash-player/apsb18-03.html

https://helpx.adobe.com/security/products/flash-player/apsb17-32.html

9. iOS三叉戟漏洞

iOS三叉戟漏洞是目前唯一一個公開披露的針對iOS系統瀏覽器的遠程攻擊實例,并真實用于針對特點目標的APT攻擊中。

1) 漏洞概述

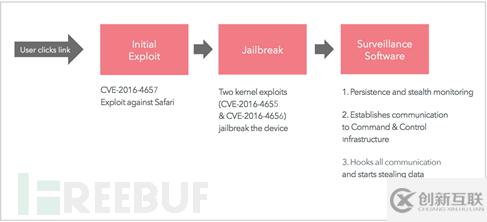

iOS三叉戟漏洞是指針對iOS9.3.5版本之前的iOS系統的一系列0 day漏洞,其利用了3個0 day漏洞,包括一個WebKit漏洞,一個內核地址泄露漏洞和一個提權漏洞。通過組合利用三個0 day漏洞可以實現遠程對iOS設備的越獄,并且安裝運行任意惡意代碼。

2) 漏洞詳情

iOS三叉戟漏洞利用載荷可以通過訪問特定的URL觸發,所以可以通過短信、郵件、社交網絡或者即時通訊等發送惡意鏈接誘導目標人員點擊打開鏈接實現漏洞的觸發。由于WebKit JavaScriptCore庫存在任意代碼執行漏洞,當Safari瀏覽器訪問惡意鏈接并觸發惡意的JavaScript載荷執行,其利用代碼進入Safari WebContent進程空間。其隨后利用另外兩個漏洞實現權限提升,并越獄掉iOS設備。最后三叉戟漏洞可以實現下載和運行用于持久性控制的惡意模塊。

圖片來源[3]

3)相關CVE

iOS三叉戟漏洞涉及3個0 day漏洞,其CVE編號及相關信息如下表所示:

| CVE編號 | 漏洞說明 |

|---|---|

| CVE-2016-4655 | 內核信息泄露 |

| CVE-2016-4656 | 提權 |

| CVE-2016-4657 | WebKit遠程代碼執行 |

4)相關APT組織和事件

三叉戟漏洞的最初發現是因為阿聯酋一名重要的人權捍衛者Ahmed Mansoor在2016年8月10日和11日,其iPhone手機收到兩條短信,內容為點擊鏈接可以查看關于關押在阿聯酋監獄犯人遭受酷刑的秘密內容。其隨后將短信內容轉發給公民實驗室(Citizen Lab),由公民實驗室和Lookout安全公司聯合分析發現,最后發現該三叉戟漏洞和相關惡意載荷與著名的以色列間諜軟件監控公司NSO Group有關。

圖片來源[1]

5)補丁及解決方案

蘋果公司隨后在2016年8月25日發布iOS 9.3.5,修補了三叉戟漏洞[2]。

10.Android瀏覽器remote2local漏洞利用

該Android瀏覽器漏洞利用代碼的泄露揭示了網絡軍火商和政府及執法機構利用遠程攻擊漏洞針對Android用戶的攻擊和監控,并且該漏洞利用過程實現幾乎完美,也體現了漏洞利用技術的藝術特點。

該漏洞利用代碼幾乎可以影響當時絕大多數主流的Android設備和系統版本。

1)漏洞概述

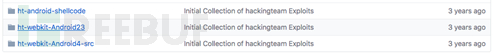

Android瀏覽器remote2local漏洞利用是2015年7月Hacking Team遭受入侵并泄露內部源代碼資料事件后,其泄露源代碼中包含了針對Android 4.0.x-4.3.x系統版本的瀏覽器的攻擊利用代碼,其可以達到遠程代碼執行,并執行提權代碼提升至root權限,最后達到靜默安裝惡意程序的目的。

該漏洞利用的組合了GoogleChrome的三個N-day漏洞和針對Android系統的提權漏洞完成完整的利用攻擊過程。

2)漏洞詳情

該Android瀏覽器漏洞利用主要因為WebKit中關于XML語言解析和XSLT轉換的libxslt庫,其利用過程實際上是基于多個漏洞的組合利用過程。其首先利用一個信息泄露漏洞獲取內存地址相關信息,并利用內存任意讀寫構造ROP攻擊最終實現執行任意代碼的目的。其最后執行提權代碼,該漏洞利用中使用的提權漏洞為CVE-2014-3153,其產生于內核的Futex系統調用。當提權獲得root權限以后,執行靜默安裝惡意APK應用。

3)相關CVE

Hacking Team的針對Android瀏覽器的remote2local漏洞利用工具結合了3個針對瀏覽器的漏洞和2個用于提權的漏洞。

| CVE編號 | 漏洞說明 |

|---|---|

| CVE-2011-1202 | 信息泄露 |

| CVE-2012-2825 | 任意內存讀 |

| CVE-2012-2871 | 堆溢出 |

| CVE-2014-3153 | 提權漏洞 |

| CVE-2013-6282 | 內核任意地址讀寫 |

4)相關APT組織和事件

該漏洞的相關利用情況沒有在歷史公開的事件報告中披露過,由于專注于向政府部門及執法機構提供電腦入侵與監視服務的意大利公司Hacking Team在2015年7月遭受入侵,其內部源代碼和相關資料郵件內容被泄露,首次披露了其具有針對該漏洞的完整攻擊利用代碼。

并且在泄露的郵件中頻繁出現該公司向客戶說明該漏洞的利用方法和過程。

5)補丁及解決方案

Google在發布的Android4.4系統版本修復了上述問題。

總結

方程式一類的頂尖APT組織掌握最先進的漏洞攻擊技術

方程式一類頂尖的APT組織掌握了最先進的漏洞攻擊技術,這包括了其對幾乎所有互聯網相關設施、設備、軟件、應用漏洞的全覆蓋,而其它APT組織依然鐘情于使用客戶端軟件的漏洞進行釣魚攻擊。

針對Office的漏洞攻擊依然是大部分APT攻擊的焦點

從使用頻率上來看,Office漏洞依然是大部分APT組織最常使用的漏洞,且依然是非常有效的APT攻擊入口。

移動端APT攻擊逐漸成為新的熱點

移動設備的普及程度和市場占有率的大幅度提升,所以APT組織也開始將針對其目標對象的攻擊范圍延伸至移動設備領域。在過去針對移動設備攻擊的APT活動中,以針對iOS系統的三叉戟漏洞和針對Android系統的Hacking Team泄露的瀏覽器攻擊利用尤為出眾,并揭示了移動定向攻擊中也同樣具備過去網絡攻擊中展現的技術高級性特點,也揭示了網絡軍火商制作和販賣針對移動平臺的網絡武器的事實。

感謝大家的閱讀,以上就是“APT組織使用的10大安全漏洞分別是什么”的全部內容了,學會的朋友趕緊操作起來吧。相信創新互聯小編一定會給大家帶來更優質的文章。謝謝大家對創新互聯網站的支持!

當前名稱:APT組織使用的10大安全漏洞分別是什么

轉載源于:http://m.kartarina.com/article8/ijpiop.html

成都網站建設公司_創新互聯,為您提供服務器托管、網站設計、網站導航、App開發、商城網站、自適應網站

聲明:本網站發布的內容(圖片、視頻和文字)以用戶投稿、用戶轉載內容為主,如果涉及侵權請盡快告知,我們將會在第一時間刪除。文章觀點不代表本網站立場,如需處理請聯系客服。電話:028-86922220;郵箱:631063699@qq.com。內容未經允許不得轉載,或轉載時需注明來源: 創新互聯

- 看、味、聽、觸覺如何通過網站設計體現? 2023-03-13

- 密云網站建設-網站制作-網站設計 2021-04-12

- 如何做好一個成都網站設計 2016-10-29

- 用戶體驗很重要 企業網站設計制作一定要考慮用戶的習慣和感受 2022-01-14

- 網站設計師如何建立與客戶的信任 2023-02-18

- 成都網站設計之如何設計網頁和APP中的背景? 2017-01-15

- 成都網站設計行業板塊越來越生動形象 2016-09-10

- 鞍山網站設計制作色彩搭配 2014-09-11

- 網站設計公司都用什么軟件來設計網頁? 2020-11-29

- 高清設計:即將到來的網站設計趨勢 2019-06-30

- 建議企業網站設計制作過程中一定不要忽略在線服務 2022-05-24

- 網站設計中網站LOGO的設計思路 2018-08-11